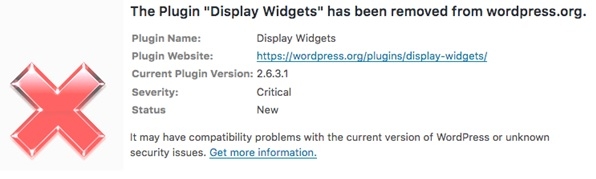

پژوهشهای به عمل آمده نشان میدهد توسعهدهنده اصلی این افزونه کاربردی در تاریخ 19 می سال جاری میلادی افزونه فوق را به مبلغ 15 هزار دلار به توسعهدهنده دیگری فروخته است. پس از این خرید به فاصله یک ماه بعد افزونه فوق رفتارهای مخربی را از خود نشان داد. در ادامه افزونه فوق بارها شاهد دریافت بهروزرسانیهای متعددی بود و تاکنون چند بار از مخزن افزونهها نیز حذف شده است. اولین فعالیت مخرب افزونه Display Widgets همراه با عرضه نسخه 2.6 در تاریخ 12 ژوئن شناسایی شد و دو بعد از مخزن افزونهها حذف گردید. این نسخه اصلاح شده 38 مگابایت کد را از یک سرور خارجی دانلود میکرد. به فاصله 18 روز از این تاریخ نسخه 2.6.1 این افزونه یکبار دیگر و این بار همراه با فایل مخرب geolocation.php عرضه شد.

افزونه بهروزرسانی شده محتوایی را برای سایتهایی که این افزونه روی آنها فعال بود ارسال میکرد. اما کدهای بهروزشده افزونه فوق به گونهای بودند که به توسعهدهنده افزونه اجازه میدادند محتوای ارسالی برای سایتها را بهروزرسانی کرده، حذف کرده یا مانع از آن شود تا مخاطبان سایت محتوا را مشاهده کنند. افزونه بهروزرسانی شده یکبار دیگر در تاریخ 1 جولای از مخزن وردپرس حذف شد. نسخه 2.6.2 افزونه فوق درست یک هفته بعد و در تاریخ 24 جولای منتشر شد که بلافاصله حذف گردید. جدیدترین نسخه از افزونه فوق در تاریخ 8 سپتامبر و در قالب نسخه 2.6.3 با اصلاح کدهای مخرب و برطرف کردن باگهای کدهای مخرب مجددا منتشر شد.

در حالی که افزونه فوق چند مرتبه از مخزن وردپرس حذف گردیده است، اما مالکان افزونه فوق اصرار دارند که هیچ کد مخربی درون افزونه فوق قرار نداشته و تنها یک آسیبپذیری درون این افزونه قرار دارد. همین موضوع باعث شده است که آسیبپذیری فوق در ترکیب با سایر افزونهها اقدام به نمایش هرزنامهها کرده و از سوی هکرها مورد سوء استفاده قرار گیرد. اما Wordfence میگوید: «تحلیلهای انجام شده نشان میدهد این کدها آسیبپذیری نبوده و یک درب پشتی هستند که به مالکان توسعهدهنده اجازه میدهند مطالبی را روی سایتها منتشر سازند. سایتهایی که از نسخه 2.6.1 تا 2.6.3.1 افزونه Display Widgets استفاده کردهاند همگی به کدهای مخرب آلوده هستند و این احتمال وجود دارد که مخاطبان آن سایتها هرزنامههایی را مشاهده کنند. توسعهدهندگان این افزونه هنوز هم قبول نمیکنند که در بهروزرسانی این افزونه کدهای مخربی را وارد کردهاند.»